Как самый защищенный в мире процессор встретил достойного противника в лице Mythos от Anthropic

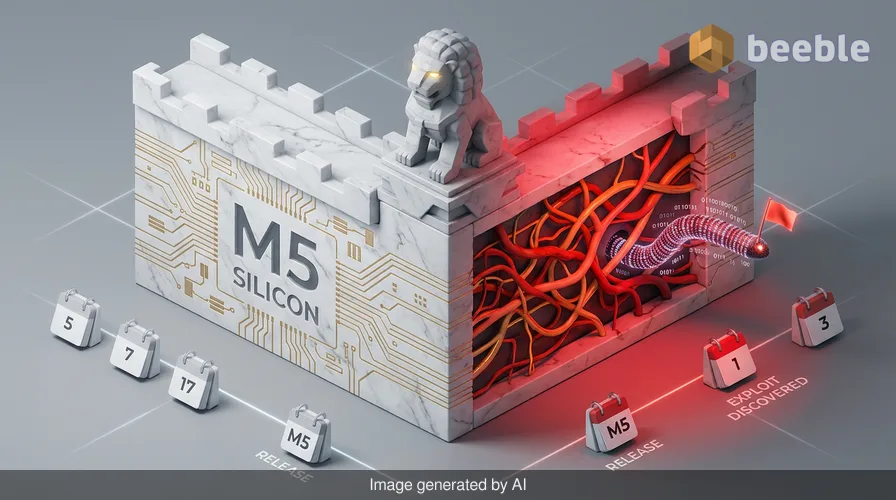

Apple потратила большую часть десятилетия на создание процессора M5 как крепости с изоляцией на аппаратном уровне, однако специализированной модели ИИ потребовалось всего несколько часов, чтобы найти трещины в фундаменте. Мы наблюдаем глубокий архитектурный парадокс: по мере того как аппаратное обеспечение становится все более устойчивым к традиционным атакам, сама сложность программного обеспечения, управляющего этим «железом», создает массивную, скрытую поверхность атаки для нового поколения эксплойтов с поддержкой ИИ. С одной стороны, перед нами чип M5 — шедевр инженерной мысли, предназначенный для предотвращения несанкционированного доступа на входе; с другой — Calif, стартап из Пало-Альто, который использовал модель Mythos от Anthropic, чтобы доказать, что ни одни ворота не являются по-настоящему невскрываемыми, если логика, защищающая их, написана людьми.

С точки зрения рисков, это не просто очередной отчет об ошибке. Это веха в гонке вооружений между защитным ИИ и наступательной автоматизацией. Мой почтовый ящик PGP разрывается с момента появления новостей: контакты в сообществе исследователей уязвимостей отмечают, что именно скорость этого открытия застала их врасплох. Хотя команда Calif утверждает, что для объединения находок в работающий эксплойт потребовался человеческий опыт, роль Mythos как катализатора невозможно переоценить. Глядя на ландшафт угроз, мы перешли из мира, где уязвимости нулевого дня были результатом месяцев ручного фаззинга, в мир, где они могут быть обнаружены во время послеобеденного перерыва специализированного ИИ.

Взлом M5 и логика повышения привилегий

Рассматриваемый эксплойт нацелен на ядро macOS на чипе M5 — в частности, на уязвимость повреждения памяти, которая позволяет повысить привилегии. Проще говоря, это цифровой эквивалент того, как гость в отеле находит способ переписать систему мастер-ключей, чтобы открывать каждую дверь в здании, включая хранилище. По замыслу, ядро macOS должно быть самым защищенным слоем операционной системы, прикрытым аппаратными средствами защиты, такими как коды аутентификации указателей (PAC) и расширения тегирования памяти (MTE).

Оценивая поверхность атаки M5, исследователи долгое время хвалили его способность изолировать процессы. Однако работа Calif показывает, что даже при надежном оборудовании программное обеспечение, которое устраняет разрыв между пользователем и кремнием, остается уязвимым. Исследователи использовали Anthropic Claude Mythos Preview для выявления класса ошибок, которые часто упускаются из виду при стандартных аудитах безопасности. Mythos не просто нашел случайную ошибку; он выявил системный изъян в том, как обрабатывается память во время определенных вызовов ядра. Следовательно, то, что должно было стать критически важным барьером, стало ступенькой для злоумышленника, позволившей получить полный контроль над системой.

Проект Glasswing и парадокс защиты на базе ИИ

Ирония современной эры безопасности заключается в том, что тот самый инструмент, который использовался для взлома macOS, является частью инициативы, призванной защитить ее. Проект Glasswing от Anthropic был запущен с благородной целью: предотвратить кибератаки с использованием ИИ путем использования самого ИИ для укрепления систем. Такие участники, как Amazon Web Services, Cisco и даже сама Apple, использовали Mythos для поиска уязвимостей раньше, чем это сделают злоумышленники. С проактивной точки зрения это правильный шаг. Мы видели эффективность этого подхода в начале этого года, когда Mozilla использовала Mythos для исправления 271 уязвимости в Firefox, фактически ликвидировав годы технического долга за один цикл выпуска.

Однако инцидент с Calif подчеркивает двойственную природу этих моделей. Когда инструмент спроектирован так, чтобы быть мировым лидером в поиске уязвимостей, он по определению является мировым лидером в предоставлении дорожной карты для эксплойта. Хотя Anthropic выстроила строгие ограничения вокруг Mythos, исследователи Calif смогли использовать его в контексте легитимного исследовательского проекта по безопасности. Это поднимает критический вопрос: как нам удержать эти мощные диагностические инструменты от попадания в руки злоумышленников, которые могут не следовать тем же этическим протоколам раскрытия информации?

Сравнение титанов: Anthropic Mythos против OpenAI Daybreak

Реакция на инициативу Glasswing была быстрой. Буквально на прошлой неделе OpenAI представила Daybreak, свою собственную экосистему кибербезопасности, основанную на агенте безопасности Codex. Хотя оба проекта направлены на защиту цифрового мира, их философии различаются на архитектурном уровне. Ниже приведено сравнение того, как эти два гиганта ИИ позиционируются на рынке в данный момент.

| Характеристика | Anthropic Mythos (Project Glasswing) | OpenAI Codex (Project Daybreak) |

|---|---|---|

| Основная философия | Обнаружение уязвимостей и быстрое исправление. | Безопасность по проектированию и интегрированная защита. |

| Основной сценарий | Поиск глубоко укоренившихся ошибок в легаси-коде. | Автоматизация создания безопасного ПО с нуля. |

| Стиль экосистемы | Коллаборативный цикл обратной связи между вендорами. | Интегрированный мониторинг и реагирование на базе агентов. |

| Ключевой успех | 271 баг исправлен в Firefox; исследование ядра M5. | Смягчение последствий децентрализованных штаммов вымогателей в реальном времени. |

Daybreak от OpenAI предполагает, что поиск и исправление уязвимостей — это реактивный цикл, который нам нужно разорвать. Они утверждают, что безопасность должна быть всеобъемлющим элементом разработки ПО с первого дня. Напротив, Mythos от Anthropic доказал, что текущая реальность нашей цифровой инфраструктуры настолько скомпрометирована устаревшими недостатками, что нам нужен высокоскоростной «цифровой уборщик», чтобы навести порядок, прежде чем мы сможем даже подумать о создании идеальных новых систем.

Анализ метафоры повреждения памяти ядра

Чтобы понять, почему этот взлом M5 так значим, представьте ядро macOS как вышибалу VIP-клуба у каждой внутренней двери строго охраняемого объекта. Работа вышибалы — никогда не доверять и всегда проверять. Он проверяет ваше удостоверение личности (разрешения), прежде чем впустить вас в серверную или к базе данных. Уязвимость повреждения памяти подобна способу обманом ввести вышибалу в состояние замешательства, когда он забывает, кто вы, и просто отдает вам свою мастер-карту.

Как только злоумышленник добивается этого повышения привилегий, периметр сети становится устаревшим крепостным рвом. Они внутри цитадели, и у них ключи от королевства. С точки зрения конечного пользователя, никаких предупреждающих знаков не будет. Никаких всплывающих окон «обнаружен вредоносный файл», никакого бешеного вращения вентиляторов. Атака скрытна, потому что она работает на уровне ниже традиционного защитного ПО, на которое полагается большинство пользователей. В случае взлома с использованием этого метода целостность каждого файла и каждого сообщения на этом Mac будет скомпрометирована.

Человеческий файервол и этика раскрытия информации

Как этичный хакер и журналист, я часто видел, как «человеческий файервол» — люди, ответственные за обслуживание этих систем — может быть перегружен огромным объемом данных, которые им приходится обрабатывать. Решение Calif встретиться с Apple в Apple Park перед публикацией технических подробностей является хрестоматийным примером ответственного раскрытия информации. Они дают инженерам в Купертино время на разработку детального патча, который устраняет первопричину, а не просто лечит симптомы.

За кулисами разговор меняется. Мы больше не спрашиваем, может ли ИИ находить уязвимости, а скорее думаем о том, как нам справляться с последствиями, когда он это делает. В ходе моих недавних бесед со специалистами по реагированию на инциденты консенсус ясен: нам нужно быть более устойчивыми в нашей архитектуре. Оставив в стороне патчи, мы должны исходить из того, что взломы будут происходить, и строить системы, способные локализовать ущерб. Данные становятся токсичным активом; если вы их храните, они в конечном итоге станут целью. Поэтому децентрализованное и зашифрованное хранение должно стать стандартом де-факто, а не опциональной роскошью.

Практические рекомендации для ИТ-руководителей и опытных пользователей

Пока мы ждем официального обновления macOS, закрывающего этот конкретный путь атаки на M5, организации и частные лица могут предпринять проактивные шаги для снижения рисков от угроз, ускоренных ИИ:

- Аудит сторонних зависимостей: Модели ИИ, такие как Mythos, исключительно хороши в поиске изъянов в библиотеках с открытым исходным кодом, от которых может зависеть ваше ПО. Используйте автоматизированные инструменты для сканирования спецификации программного обеспечения (SBOM) на наличие известных уязвимостей.

- Обеспечение строгого разделения аппаратного и программного обеспечения: В корпоративных средах убедитесь, что конфиденциальные задачи изолированы с помощью виртуализации или выделенного защищенного оборудования, которое не делит память ядра с приложениями общего назначения.

- Принятие плана реагирования на инциденты, готового к ИИ: Ваш текущий план реагирования, вероятно, рассчитан на атаку со скоростью человека. Обновите свои сценарии, чтобы учесть быструю эскалацию, наблюдаемую при взломах с помощью ИИ.

- Мониторинг аномальной активности ядра: Хотя это сложно для обычного пользователя, корпоративные группы безопасности должны использовать инструменты EDR (Endpoint Detection and Response), которые могут помечать необычные системные вызовы на уровне ядра.

Путь к автономной защите

Взлом macOS командой Calif — это не столько провал безопасности Apple, сколько демонстрация новой реальности. Мы вступаем в эру, когда сложность программного обеспечения опередила возможности человеческого аудита. Единственный способ противостоять злоумышленнику, использующему ИИ для поиска багов, — это иметь еще более мощный ИИ, который найдет эти баги первым и исправит их в режиме реального времени.

Заглядывая вперед, цель отрасли — переход к автономной системе защиты, цифровой иммунной системе, которая может идентифицировать, изолировать и устранять уязвимости, не дожидаясь, пока человек напишет строку кода. До тех пор нашей лучшей защитой остается сочетание изоляции на аппаратном уровне, агрессивного выпуска патчей и неустанной работы исследователей, которые предпочитают раскрывать свои находки создателям, а не разрушителям. Я рекомендую всем пользователям macOS своевременно обновлять свои системы и следить за предстоящим бюллетенем безопасности от Apple, так как он, вероятно, станет одним из самых значимых обновлений ядра в истории процессоров серии M.

Источники:

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (April 2024/2026 update).

- Apple Security Engineering and Architecture (SEAR) Documentation.

Отказ от ответственности: Данная статья носит исключительно информационный и образовательный характер. Она не заменяет профессиональный аудит кибербезопасности, криминалистический анализ или официальные услуги по реагированию на инциденты. Всегда следуйте официальным рекомендациям по безопасности, предоставляемым поставщиками программного и аппаратного обеспечения.

До встречи на другой стороне.

Наше решение для электронной почты и облачного хранения данных со сквозным шифрованием обеспечивает наиболее мощные средства безопасного обмена данными, гарантируя их сохранность и конфиденциальность.

/ Создать бесплатный аккаунт