Kaip saugiausias pasaulyje silicis susidūrė su savo varžovu – „Anthropic“ „Mythos“

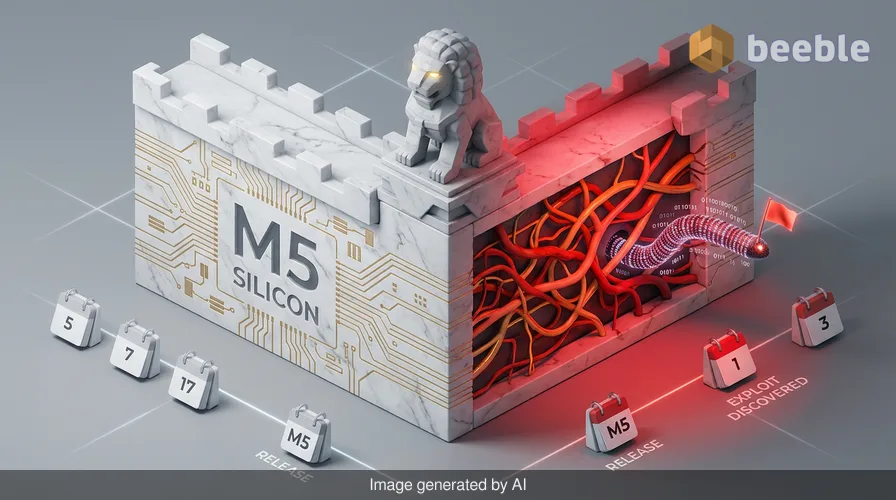

„Apple“ didžiąją dešimtmečio dalį kūrė „M5“ silicį kaip aparatinės įrangos lygio izoliacijos tvirtovę, tačiau specializuotam DI modeliui prireikė vos kelių valandų, kad surastų įtrūkimus pamatuose. Esame liudininkai gilaus architektūrinio paradokso: kai aparatinė įranga tampa vis atsparesnė tradicinėms atakoms, pačios programinės įrangos, valdančios tą įrangą, sudėtingumas sukuria masyvų, nematomą atakų paviršių naujos kartos DI padedamiems išnaudojimams. Viena vertus, turime „M5“ lustą – inžinerijos šedevrą, skirtą užkirsti kelią neteisėtai prieigai prie vartų; kita vertus, turime „Calif“ – Palo Alto startuolį, kuris panaudojo „Anthropic“ „Mythos“, kad įrodytų, jog jokie vartai nėra visiškai neįveikiami, kai juos saugančią logiką rašo žmonės.

Rizikos požiūriu tai nėra tik dar viena ataskaita apie klaidą. Tai gairė ginklavimosi varžybose tarp gynybinio DI ir ofenzyvios automatizacijos. Mano PGP pašto dėžutė buvo aktyvi nuo pat naujienų pasirodymo, o kontaktai pažeidžiamumų tyrimų bendruomenėje pažymėjo, kad būtent šio atradimo greitis juos užklupo netikėtai. Nors „Calif“ komanda teigia, kad radiniams sujungti į veikiantį išnaudojimą (exploit) reikėjo žmogaus patirties, „Mythos“ kaip katalizatoriaus vaidmens negalima nuvertinti. Žvelgdami į grėsmių kraštovaizdį, perėjome iš pasaulio, kuriame „nulinės dienos“ (zero-day) klaidos buvo mėnesius trukusio rankinio testavimo rezultatas, į pasaulį, kuriame jos gali iškilti į paviršių per specializuoto DI popietės kavos pertraukėlę.

„M5“ pažeidimas ir privilegijų padidinimo logika

Nagrinėjamas išnaudojimas nukreiptas į „macOS“ branduolį „M5“ silicyje – konkrečiai į atminties sugadinimo pažeidžiamumą, leidžiantį padidinti privilegijas. Paprastai tariant, tai skaitmeninis atitikmuo viešbučio svečiui, radusiam būdą perrašyti pagrindinių raktų sistemą taip, kad jis galėtų atidaryti visas pastato duris, įskaitant seifą. Pagal konstrukciją „macOS“ branduolys turėtų būti labiausiai saugomas operacinės sistemos sluoksnis, dengiamas aparatinės įrangos lygio apsaugų, tokių kaip rodiklių autentifikavimo kodai (PAC) ir atminties žymėjimo plėtiniai (MTE).

Vertindami „M5“ atakų paviršių, tyrėjai ilgą laiką gyrė jo gebėjimą izoliuoti procesus. Tačiau „Calif“ darbas rodo, kad net ir turint tvirtą aparatinę įrangą, programinė įranga, sujungianti vartotoją ir silicį, išlieka pažeidžiama. Tyrėjai pasinaudojo „Anthropic“ „Claude Mythos Preview“, kad nustatytų klaidų klasę, kuri dažnai praleidžiama standartinių saugumo auditų metu. „Mythos“ ne tik rado atsitiktinę klaidą; jis nustatė sisteminį trūkumą, kaip tvarkoma atmintis specifinių branduolio iškvietimų metu. Todėl tai, kas turėjo būti kritinė užkarda, tapo laipteliu užpuolikui perimti visišką sistemos kontrolę.

Projektas „Glasswing“ ir DI valdomos gynybos paradoksas

Šiuolaikinės saugumo eros ironija yra ta, kad tas pats įrankis, panaudotas „macOS“ pažeisti, yra dalis iniciatyvos, skirtos ją apsaugoti. „Anthropic“ projektas „Glasswing“ buvo pradėtas siekiant kilnaus tikslo: užkirsti kelią DI kibernetinėms atakoms naudojant DI sistemų stiprinimui. Dalyviai, tokie kaip „Amazon Web Services“, „Cisco“ ir net pati „Apple“, naudojo „Mythos“ pažeidžiamumams rasti anksčiau nei tai padarys piktavaliai. Žvelgiant proaktyviai, tai teisingas žingsnis. Šio požiūrio efektyvumą matėme anksčiau šiais metais, kai „Mozilla“ panaudojo „Mythos“, kad ištaisytų 271 pažeidžiamumą „Firefox“ naršyklėje, efektyviai sutvarkydama ilgus metus kauptą techninę skolą per vieną išleidimo ciklą.

Tačiau „Calif“ incidentas pabrėžia dvigubo šių modelių panaudojimo pobūdį. Kai įrankis sukurtas taip, kad būtų pasaulinio lygio pažeidžiamumų paieškoje, jis pagal apibrėžimą yra pasaulinio lygio teikiant gaires išnaudojimui. Nors „Anthropic“ aplink „Mythos“ sukūrė griežtus saugiklius, „Calif“ tyrėjai galėjo jį naudoti teisėto saugumo tyrimų projekto kontekste. Tai kelia kritinį klausimą: kaip apsaugoti šiuos galingus diagnostikos įrankius nuo piktavalių, kurie gali nesilaikyti tų pačių etiško atskleidimo protokolų?

Titanų palyginimas: „Anthropic Mythos“ prieš „OpenAI Daybreak“

Reakcija į „Glasswing“ iniciatyvą buvo greita. Praėjusią savaitę „OpenAI“ pristatė „Daybreak“ – savo kibernetinio saugumo ekosistemą, kurios pagrindas yra „Codex“ saugumo agentas. Nors abu siekia apsaugoti skaitmeninį pasaulį, jų filosofijos skiriasi architektūriniu lygmeniu. Žemiau pateikiamas palyginimas, kaip šios dvi DI galiūnės šiuo metu pozicionuojamos rinkoje.

| Funkcija | Anthropic Mythos (Project Glasswing) | OpenAI Codex (Project Daybreak) |

|---|---|---|

| Pagrindinė filosofija | Pažeidžiamumų paieška ir greitas lopymas. | Saugumas pagal konstrukciją ir integruota gynyba. |

| Pagrindinis naudojimo atvejis | Įsisenėjusių klaidų paieška esamame kode. | Automatinis saugios programinės įrangos kūrimas nuo nulio. |

| Ekosistemos stilius | Bendradarbiavimo, kelių tiekėjų grįžtamojo ryšio ciklas. | Integruotas agentais pagrįstas stebėjimas ir reagavimas. |

| Pagrindinė sėkmė | 271 ištaisyta klaida „Firefox“; „M5“ branduolio tyrimai. | Realaus laiko decentralizuotų išpirkos reikalaujančių programų švelninimas. |

„OpenAI“ „Daybreak“ teigia, kad pažeidžiamumų paieška ir taisymas yra reaktyvus ciklas, kurį turime nutraukti. Jie tvirtina, kad saugumas turėtų būti visur esantis programinės įrangos kūrimo elementas nuo pirmos dienos. Priešingai, „Anthropic“ „Mythos“ įrodė, kad dabartinė mūsų skaitmeninės infrastruktūros realybė yra tiek pažeista senų trūkumų, jog mums reikia didelio greičio „skaitmeninio valytojo“, kad sutvarkytų netvarką dar prieš pradedant galvoti apie tobulų naujų sistemų kūrimą.

Branduolio atminties sugadinimo metaforos analizė

Norėdami suprasti, kodėl šis „M5“ pažeidimas yra toks reikšmingas, įsivaizduokite „macOS“ branduolį kaip VIP klubo apsauginį prie kiekvienų vidinių aukšto saugumo objekto durų. Apsauginio darbas – niekada nepasitikėti ir visada tikrinti. Jis patikrina jūsų ID (leidimus) prieš įleisdamas į serverinę ar duomenų bazę. Atminties sugadinimo pažeidžiamumas yra tarsi būdas apgauti apsauginį įvedant jį į sumišimo būseną, kai jis pamiršta, kas jūs esate, ir tiesiog atiduoda jums savo pagrindinę raktų kortelę.

Kai užpuolikas pasiekia šį privilegijų padidinimą, tinklo perimetras tampa pasenusiu pilies grioviu. Jie yra tvirtovės viduje ir turi karalystės raktus. Galutinio vartotojo požiūriu nebūtų jokių įspėjamųjų ženklų. Jokių iššokančių langų „aptiktas kenkėjiškas failas“, jokių garsiai veikiančių ventiliatorių. Ataka yra slapta, nes ji veikia lygiu, žemesniu nei tradicinė saugumo programinė įranga, kuria pasitiki dauguma vartotojų. Pažeidimo naudojant šį metodą atveju, kiekvieno failo ir kiekvienos komunikacijos tame „Mac“ kompiuteryje vientisumas būtų pažeistas.

Žmogiškoji užkarda ir atskleidimo etika

Kaip etiškas hakeris ir žurnalistas, dažnai mačiau, kaip „žmogiškoji užkarda“ – žmonės, atsakingi už šių sistemų priežiūrą – gali būti priblokšti didžiulio duomenų kiekio, kurį jie turi apdoroti. „Calif“ sprendimas susitikti su „Apple“ „Apple Park“ būstinėje prieš paskelbiant technines detales yra vadovėlinis atsakingo atskleidimo pavyzdys. Jie suteikia Cupertino inžinieriams laiko sukurti detalų pataisymą, kuris šalina pagrindinę priežastį, o ne tik gydo simptomus.

Užkulisiuose pokalbis keičiasi. Mes nebeklausiame, ar DI gali rasti pažeidžiamumų, bet greičiau – kaip suvaldyti pasekmes, kai jis tai padarys. Mano pastarojo meto bendravimo su incidentų tyrėjais metu konsensusas yra aiškus: turime būti atsparesni savo architektūroje. Atmetus lopymą, privalome daryti prielaidą, kad pažeidimai įvyks, ir kurti sistemas, kurios galėtų apriboti žalą. Duomenys tampa toksišku turtu; jei juos saugote, jie anksčiau ar vėliau taps taikiniu. Todėl decentralizuota ir šifruota saugykla turi tapti de facto standartu, o ne pasirenkama prabanga.

Praktinės įžvalgos IT vadovams ir pažengusiems vartotojams

Kol laukiame oficialaus „macOS“ atnaujinimo, kuris užvers šį konkretų „M5“ atakos kelią, organizacijos ir asmenys gali imtis proaktyvių veiksmų, kad sumažintų savo pažeidžiamumą DI paspartintoms grėsmėms:

- Audituokite trečiųjų šalių priklausomybes: DI modeliai, tokie kaip „Mythos“, išskirtinai gerai randa trūkumus atvirojo kodo bibliotekose, kuriomis gali remtis jūsų programinė įranga. Naudokite automatizuotus įrankius, kad nuskaitytumėte savo programinės įrangos medžiagų žiniaraštį (SBOM) dėl žinomų pažeidžiamumų.

- Taikykite griežtą aparatinės ir programinės įrangos atskyrimą: Įmonių aplinkose užtikrinkite, kad jautrios užduotys būtų izoliuotos naudojant virtualizaciją arba tam skirtą saugią aparatinę įrangą, kuri nesidalija branduolio atmintimi su bendrosios paskirties programomis.

- Priimkite DI paruoštą incidentų valdymo planą: Jūsų dabartinis incidentų valdymo planas tikriausiai numato žmogaus greičio ataką. Atnaujinkite savo veiksmų planus, kad atsižvelgtumėte į greitą eskalaciją, matomą DI padedamų pažeidimų metu.

- Stebėkite anomalų branduolio aktyvumą: Nors paprastam vartotojui tai sudėtinga, įmonių saugumo komandos turėtų naudoti EDR (Endpoint Detection and Response) įrankius, kurie gali pažymėti neįprastus sistemos iškvietimus branduolio lygiu.

Kelias link autonominės gynybos

„Calif“ atliktas „macOS“ pažeidimas nėra tiek „Apple“ saugumo nesėkmė, kiek naujos realybės demonstravimas. Žengiame į erą, kurioje programinės įrangos sudėtingumas pralenkė žmogaus audito galimybes. Vienintelis būdas pasipriešinti piktavaliui, naudojančiam DI klaidoms rasti, yra turėti galingesnį DI, kuris tas klaidas rastų pirmas ir ištaisytų jas realiuoju laiku.

Žvelgiant į ateitį, pramonės tikslas yra judėti link autonominės gynybos sistemos – skaitmeninės imuninės sistemos, kuri galėtų identifikuoti, izoliuoti ir pataisyti pažeidžiamumus nelaukdama, kol žmogus parašys kodo eilutę. Iki tol mūsų geriausia gynyba išlieka aparatinės įrangos lygio izoliacija, agresyvus lopymas ir nenuilstamas tyrėjų darbas, kurie pasirenka atskleisti savo radinius kūrėjams, o ne griovėjams. Rekomenduoju visiems „macOS“ vartotojams nuolat atnaujinti savo sistemas ir išlikti budriems dėl būsimo „Apple“ saugumo biuletenio, nes jis tikriausiai bus vienas reikšmingiausių branduolio atnaujinimų „M“ serijos silicio istorijoje.

Šaltiniai:

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (April 2024/2026 update).

- Apple Security Engineering and Architecture (SEAR) Documentation.

Atsakomybės apribojimas: Šis straipsnis yra skirtas tik informaciniams ir edukaciniams tikslams. Jis nepakeičia profesionalaus kibernetinio saugumo audito, teismo ekspertizės analizės ar oficialios incidentų valdymo paslaugos. Visada vadovaukitės oficialiomis saugumo gairėmis, kurias pateikia programinės ir aparatinės įrangos tiekėjai.

Iki pasimatymo kitoje pusėje.

Pašto ir debesies saugojimo sprendimas suteikia galingiausias saugaus keitimosi duomenimis priemones, užtikrinančias jūsų duomenų saugumą ir privatumą.

/ Sukurti nemokamą paskyrą