दुनिया का सबसे सुरक्षित सिलिकॉन एंथ्रोपिक के मिथोस (Mythos) के सामने कैसे पस्त हुआ

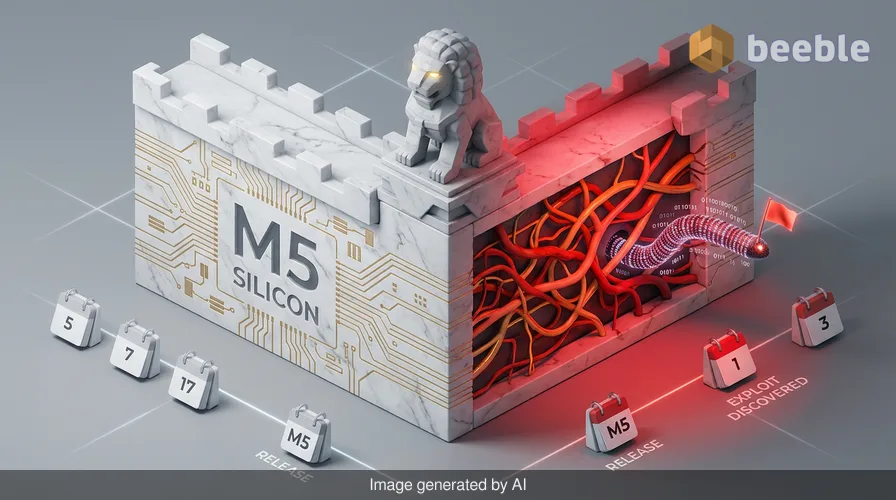

एप्पल ने M5 सिलिकॉन को हार्डवेयर-स्तर के अलगाव का एक किला बनाने में एक दशक का बेहतर हिस्सा बिताया, फिर भी एक विशेष AI मॉडल को इसकी नींव में दरारें खोजने में केवल कुछ ही घंटे लगे। हम एक गहरे स्थापत्य विरोधाभास (architectural paradox) के गवाह बन रहे हैं: जैसे-जैसे हार्डवेयर पारंपरिक हमलों के खिलाफ तेजी से लचीला होता जा रहा है, उस हार्डवेयर का प्रबंधन करने वाले सॉफ़्टवेयर की जटिलता AI-सहायता प्राप्त कारनामों की एक नई पीढ़ी के लिए एक विशाल, गुप्त हमला क्षेत्र (attack surface) तैयार करती है। एक तरफ, हमारे पास M5 चिप है, जो गेट पर अनधिकृत पहुंच को रोकने के लिए डिज़ाइन किया गया इंजीनियरिंग का एक उत्कृष्ट नमूना है; दूसरी ओर, हमारे पास कैलिफ़ (Calif) है, जो पालो ऑल्टो का एक स्टार्टअप है जिसने एंथ्रोपिक के मिथोस का उपयोग करके यह साबित कर दिया कि जब सुरक्षा करने वाला लॉजिक मनुष्यों द्वारा लिखा जाता है, तो कोई भी गेट वास्तव में अभेद्य नहीं होता।

जोखिम के दृष्टिकोण से, यह केवल एक और बग रिपोर्ट नहीं है। यह रक्षात्मक AI और आक्रामक स्वचालन के बीच हथियारों की दौड़ में एक मील का पत्थर है। खबर आने के बाद से मेरा PGP इनबॉक्स सक्रिय है, भेद्यता अनुसंधान समुदाय के संपर्कों ने उल्लेख किया है कि इस खोज की गति ने वास्तव में उन्हें हैरान कर दिया। हालांकि कैलिफ़ टीम का मानना है कि निष्कर्षों को एक कार्यशील एक्सप्लॉइट में बदलने के लिए मानवीय विशेषज्ञता की आवश्यकता थी, लेकिन उत्प्रेरक के रूप में मिथोस की भूमिका को कम करके नहीं आंका जा सकता। खतरे के परिदृश्य को देखते हुए, हम एक ऐसी दुनिया से आगे बढ़ गए हैं जहाँ जीरो-डे (zero-days) महीनों के मैनुअल फ़ज़िंग का परिणाम थे, अब वे एक विशेष AI के दोपहर के कॉफी ब्रेक के दौरान सामने आ सकते हैं।

M5 उल्लंघन और प्रिविलेज एस्केलेशन का तर्क

विचाराधीन एक्सप्लॉइट M5 सिलिकॉन पर macOS कर्नेल को लक्षित करता है—विशेष रूप से, एक मेमोरी करप्शन भेद्यता जो प्रिविलेज एस्केलेशन (privilege escalation) की अनुमति देती है। सरल शब्दों में, यह एक होटल में एक मेहमान द्वारा मास्टर की सिस्टम को फिर से लिखने का तरीका खोजने के डिजिटल समकक्ष है ताकि वे तिजोरी सहित इमारत के हर दरवाजे को खोल सकें। डिज़ाइन के अनुसार, macOS कर्नेल को ऑपरेटिंग सिस्टम की सबसे सुरक्षित परत माना जाता है, जो पॉइंटर ऑथेंटिकेशन कोड (PAC) और मेमोरी टैगिंग एक्सटेंशन (MTE) जैसे हार्डवेयर-स्तरीय सुरक्षा द्वारा संरक्षित होती है।

M5 के अटैक सरफेस का आकलन करते हुए, शोधकर्ताओं ने लंबे समय से प्रक्रियाओं को अलग करने की इसकी क्षमता की प्रशंसा की है। हालांकि, कैलिफ़ का काम दिखाता है कि मजबूत हार्डवेयर के साथ भी, उपयोगकर्ता और सिलिकॉन के बीच की खाई को पाटने वाला सॉफ़्टवेयर शोषण योग्य बना हुआ है। शोधकर्ताओं ने उन बगों की श्रेणी की पहचान करने के लिए एंथ्रोपिक के क्लाउड मिथोस प्रीव्यू (Claude Mythos Preview) का उपयोग किया जिन्हें अक्सर मानक सुरक्षा ऑडिट के दौरान अनदेखा कर दिया जाता है। मिथोस ने केवल एक यादृच्छिक त्रुटि नहीं खोजी; इसने विशिष्ट कर्नेल कॉल के दौरान मेमोरी को संभालने के तरीके में एक प्रणालीगत दोष की पहचान की। नतीजतन, जो एक मिशन-क्रिटिकल बाधा होनी चाहिए थी, वह हमलावर के लिए सिस्टम पर पूर्ण नियंत्रण लेने का एक जरिया बन गई।

प्रोजेक्ट ग्लासविंग और AI-संचालित रक्षा का विरोधाभास

आधुनिक सुरक्षा युग की यह एक विडंबना है कि macOS में सेंध लगाने के लिए इस्तेमाल किया गया उपकरण उसी पहल का हिस्सा है जिसका उद्देश्य इसकी रक्षा करना है। एंथ्रोपिक का प्रोजेक्ट ग्लासविंग (Project Glasswing) एक नेक लक्ष्य के साथ शुरू किया गया था: सिस्टम को मजबूत करने के लिए AI का उपयोग करके AI साइबर हमलों को रोकना। अमेज़ॅन वेब सर्विसेज, सिस्को और यहां तक कि खुद एप्पल जैसे प्रतिभागी बुरे तत्वों से पहले कमजोरियों को खोजने के लिए मिथोस का उपयोग कर रहे हैं। सक्रिय रूप से बोलना, यह सही कदम है। हमने इस साल की शुरुआत में इस दृष्टिकोण की प्रभावकारिता देखी जब मोज़िला ने फ़ायरफ़ॉक्स में 271 कमजोरियों को पैच करने के लिए मिथोस का उपयोग किया, जिससे एक ही रिलीज़ चक्र में वर्षों के तकनीकी ऋण को प्रभावी ढंग से साफ किया गया।

हालांकि, कैलिफ़ की घटना इन मॉडलों की दोहरी उपयोग प्रकृति को उजागर करती है। जब कोई उपकरण कमजोरियों को खोजने में विश्व स्तरीय होने के लिए डिज़ाइन किया गया है, तो वह परिभाषा के अनुसार एक्सप्लॉइट के लिए रोडमैप प्रदान करने में भी विश्व स्तरीय है। हालांकि एंथ्रोपिक ने मिथोस के चारों ओर कड़े सुरक्षा घेरे बनाए हैं, कैलिफ़ शोधकर्ता एक वैध सुरक्षा अनुसंधान परियोजना के संदर्भ में इसका उपयोग करने में सक्षम थे। यह एक महत्वपूर्ण प्रश्न उठाता है: हम इन शक्तिशाली नैदानिक उपकरणों को उन दुर्भावनापूर्ण तत्वों के हाथों से कैसे दूर रखें जो समान नैतिक प्रकटीकरण प्रोटोकॉल का पालन नहीं कर सकते हैं?

दिग्गजों की तुलना: एंथ्रोपिक मिथोस बनाम ओपनएआई डेब्रेक

ग्लासविंग पहल की प्रतिक्रिया त्वरित रही है। पिछले हफ्ते ही, ओपनएआई (OpenAI) ने डेब्रेक (Daybreak) का अनावरण किया, जो कोडेक्स (Codex) सुरक्षा एजेंट द्वारा संचालित इसका अपना साइबर सुरक्षा पारिस्थितिकी तंत्र है। जबकि दोनों का लक्ष्य डिजिटल दुनिया को सुरक्षित करना है, उनके दर्शन स्थापत्य स्तर पर भिन्न हैं। नीचे एक तुलना दी गई है कि ये दो AI पावरहाउस वर्तमान में बाजार में कैसे स्थित हैं।

| विशेषता | एंथ्रोपिक मिथोस (प्रोजेक्ट ग्लासविंग) | ओपनएआई कोडेक्स (प्रोजेक्ट डेब्रेक) |

|---|---|---|

| मूल दर्शन | भेद्यता की खोज और तेजी से पैचिंग। | डिजाइन-दर-सुरक्षा और एकीकृत रक्षा। |

| प्राथमिक उपयोग मामला | मौजूदा लीगेसी कोड में गहरे बैठे बग खोजना। | शुरू से ही सुरक्षित सॉफ़्टवेयर के निर्माण को स्वचालित करना। |

| पारिस्थितिकी तंत्र शैली | सहयोगात्मक, बहु-विक्रेता फीडबैक लूप। | एकीकृत एजेंट-आधारित निगरानी और प्रतिक्रिया। |

| प्रमुख सफलता | फ़ायरफ़ॉक्स में 271 बग पैच किए गए; M5 कर्नेल अनुसंधान। | विकेंद्रीकृत रैनसमवेयर उपभेदों का रीयल-टाइम शमन। |

ओपनएआई का डेब्रेक सुझाव देता है कि कमजोरियों को ढूंढना और ठीक करना एक प्रतिक्रियाशील चक्र है जिसे हमें तोड़ने की जरूरत है। उनका तर्क है कि सुरक्षा पहले दिन से ही सॉफ्टवेयर विकास का एक व्यापक तत्व होना चाहिए। इसके विपरीत, एंथ्रोपिक के मिथोस ने साबित कर दिया है कि हमारे डिजिटल बुनियादी ढांचे की वर्तमान वास्तविकता लीगेसी दोषों से इतनी समझौतापूर्ण है कि हमें सही नए सिस्टम बनाने के बारे में सोचने से पहले गंदगी को साफ करने के लिए एक हाई-स्पीड "डिजिटल स्वीपर" की आवश्यकता है।

कर्नेल मेमोरी करप्शन रूपक का विश्लेषण

यह समझने के लिए कि यह M5 उल्लंघन इतना महत्वपूर्ण क्यों है, macOS कर्नेल को एक उच्च-सुरक्षा सुविधा के प्रत्येक आंतरिक दरवाजे पर एक VIP क्लब बाउंसर के रूप में सोचें। बाउंसर का काम कभी भरोसा न करना और हमेशा सत्यापित करना है। वह आपको सर्वर रूम या डेटाबेस में जाने देने से पहले आपकी आईडी (अनुमतियों) की जांच करता है। मेमोरी करप्शन भेद्यता बाउंसर को भ्रम की स्थिति में डालने का एक तरीका खोजने जैसा है जहां वह भूल जाता है कि आप कौन हैं और बस आपको अपना मास्टर कीकार्ड सौंप देता है।

एक बार जब हमलावर ने यह प्रिविलेज एस्केलेशन हासिल कर लिया, तो नेटवर्क परिधि एक अप्रचलित महल की खाई बन जाती है। वे किले के अंदर हैं, और उनके पास राज्य की चाबियां हैं। अंतिम-उपयोगकर्ता के दृष्टिकोण से, कोई चेतावनी संकेत नहीं होंगे। कोई "दुर्भावनापूर्ण फ़ाइल मिली" पॉप-अप नहीं, कोई पंखा तेजी से नहीं घूमेगा। हमला गुप्त है क्योंकि यह पारंपरिक सुरक्षा सॉफ़्टवेयर के नीचे के स्तर पर संचालित होता है जिस पर अधिकांश उपयोगकर्ता भरोसा करते हैं। इस पद्धति का उपयोग करके उल्लंघन की स्थिति में, उस मैक पर प्रत्येक फ़ाइल और प्रत्येक संचार की अखंडता से समझौता किया जाएगा।

मानव फ़ायरवॉल और प्रकटीकरण की नैतिकता

एक एथिकल हैकर और पत्रकार के रूप में, मैंने अक्सर देखा है कि कैसे "मानव फ़ायरवॉल"—इन प्रणालियों को बनाए रखने के लिए जिम्मेदार लोग—डेटा की विशाल मात्रा से अभिभूत हो सकते हैं। तकनीकी विवरण जारी करने से पहले एप्पल पार्क में एप्पल के साथ मिलने का कैलिफ़ का निर्णय जिम्मेदार प्रकटीकरण का एक पाठ्यपुस्तक उदाहरण है। वे क्यूपर्टिनो के इंजीनियरों को एक विस्तृत पैच विकसित करने के लिए समय दे रहे हैं जो केवल लक्षणों के इलाज के बजाय मूल कारण को संबोधित करता है।

पर्दे के पीछे, बातचीत बदल रही है। अब हम यह नहीं पूछ रहे हैं कि क्या AI कमजोरियां ढूंढ सकता है, बल्कि यह पूछ रहे हैं कि एक बार ऐसा होने पर हम परिणाम को कैसे प्रबंधित कर सकते हैं। घटना प्रतिक्रियाकर्ताओं के साथ मेरे हालिया संचार के दौरान, आम सहमति स्पष्ट है: हमें अपने आर्किटेक्चर में अधिक लचीला होने की आवश्यकता है। पैचिंग को छोड़कर, हमें यह मान लेना चाहिए कि उल्लंघन होंगे और ऐसे सिस्टम बनाने चाहिए जो नुकसान को सीमित कर सकें। डेटा एक जहरीली संपत्ति बनता जा रहा है; यदि आप इसे संग्रहीत करते हैं, तो अंततः इसे लक्षित किया जाएगा। इसलिए, विकेंद्रीकृत और एन्क्रिप्टेड स्टोरेज को वास्तविक मानक बनना चाहिए, वैकल्पिक विलासिता नहीं।

आईटी लीडर्स और पावर यूजर्स के लिए व्यावहारिक सुझाव

जब हम आधिकारिक macOS अपडेट की प्रतीक्षा कर रहे हैं जो इस विशिष्ट M5 हमले के रास्ते को बंद कर देता है, तो ऐसे सक्रिय कदम हैं जो संगठन और व्यक्ति AI-त्वरित खतरों के प्रति अपने जोखिम को कम करने के लिए उठा सकते हैं:

- तृतीय-पक्ष निर्भरताओं का ऑडिट करें: मिथोस जैसे AI मॉडल ओपन-सोर्स लाइब्रेरी में दोष खोजने में असाधारण रूप से अच्छे हैं जिन पर आपका सॉफ़्टवेयर निर्भर हो सकता है। ज्ञात कमजोरियों के लिए अपने सॉफ़्टवेयर बिल ऑफ मैटेरियल्स (SBOM) को स्कैन करने के लिए स्वचालित टूल का उपयोग करें।

- सख्त हार्डवेयर-सॉफ्टवेयर पृथक्करण लागू करें: उद्यम वातावरण के लिए, सुनिश्चित करें कि संवेदनशील कार्यों को वर्चुअलाइजेशन या समर्पित सुरक्षित हार्डवेयर का उपयोग करके अलग किया गया है जो सामान्य-उपयोग अनुप्रयोगों के साथ कर्नेल मेमोरी साझा नहीं करता है।

- AI-तैयार घटना प्रतिक्रिया योजना अपनाएं: आपकी वर्तमान घटना प्रतिक्रिया योजना संभवतः मानव-गति हमले को मानती है। AI-सहायता प्राप्त उल्लंघनों में देखी गई तीव्र वृद्धि को ध्यान में रखने के लिए अपनी प्लेबुक अपडेट करें।

- असामान्य कर्नेल गतिविधि की निगरानी करें: हालांकि औसत उपयोगकर्ता के लिए कठिन है, उद्यम सुरक्षा टीमों को EDR (एंडपॉइंट डिटेक्शन एंड रिस्पॉन्स) टूल का उपयोग करना चाहिए जो कर्नेल स्तर पर असामान्य सिस्टम कॉल को फ्लैग कर सकते हैं।

एक स्वायत्त रक्षा की ओर पथ

macOS का कैलिफ़ उल्लंघन एप्पल की सुरक्षा की विफलता नहीं है, बल्कि यह नई वास्तविकता का प्रदर्शन है। हम एक ऐसे युग में प्रवेश कर रहे हैं जहाँ सॉफ़्टवेयर जटिलता मानवीय ऑडिट क्षमताओं से आगे निकल गई है। बग खोजने के लिए AI का उपयोग करने वाले दुर्भावनापूर्ण तत्व का मुकाबला करने का एकमात्र तरीका यह है कि एक अधिक शक्तिशाली AI उन बगों को पहले खोजे और उन्हें वास्तविक समय में पैच करे।

आगे देखते हुए, उद्योग का लक्ष्य एक स्वायत्त रक्षा प्रणाली की ओर बढ़ना है—एक डिजिटल प्रतिरक्षा प्रणाली जो किसी मानव द्वारा कोड की एक पंक्ति लिखने की प्रतीक्षा किए बिना कमजोरियों की पहचान, अलगाव और मरम्मत कर सके। तब तक, हमारी सबसे अच्छी रक्षा हार्डवेयर-स्तर के अलगाव, आक्रामक पैचिंग और उन शोधकर्ताओं के अथक परिश्रम का संयोजन बनी हुई है जो अपने निष्कर्षों को तोड़ने वालों के बजाय बनाने वालों को प्रकट करना चुनते हैं। मैं अनुशंसा करता हूं कि सभी macOS उपयोगकर्ता अपने सिस्टम को अपडेट रखें और एप्पल से आगामी सुरक्षा बुलेटिन के लिए सतर्क रहें, क्योंकि यह संभवतः M-सीरीज सिलिकॉन के इतिहास में सबसे महत्वपूर्ण कर्नेल अपडेट में से एक का प्रतिनिधित्व करेगा।

स्रोत:

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (April 2024/2026 update).

- Apple Security Engineering and Architecture (SEAR) Documentation.

अस्वीकरण: यह लेख केवल सूचनात्मक और शैक्षिक उद्देश्यों के लिए है। यह पेशेवर साइबर सुरक्षा ऑडिट, फोरेंसिक विश्लेषण या आधिकारिक घटना प्रतिक्रिया सेवा की जगह नहीं लेता है। हमेशा सॉफ़्टवेयर और हार्डवेयर विक्रेताओं द्वारा प्रदान किए गए आधिकारिक सुरक्षा मार्गदर्शन का पालन करें।

आप दूसरी तरफ देखिए।

हमारा एंड-टू-एंड एन्क्रिप्टेड ईमेल और क्लाउड स्टोरेज समाधान सुरक्षित डेटा एक्सचेंज का सबसे शक्तिशाली माध्यम प्रदान करता है, जो आपके डेटा की सुरक्षा और गोपनीयता सुनिश्चित करता है।

/ एक नि: शुल्क खाता बनाएं