世界上最安全芯片如何在 Anthropic 的 Mythos 面前败下阵来

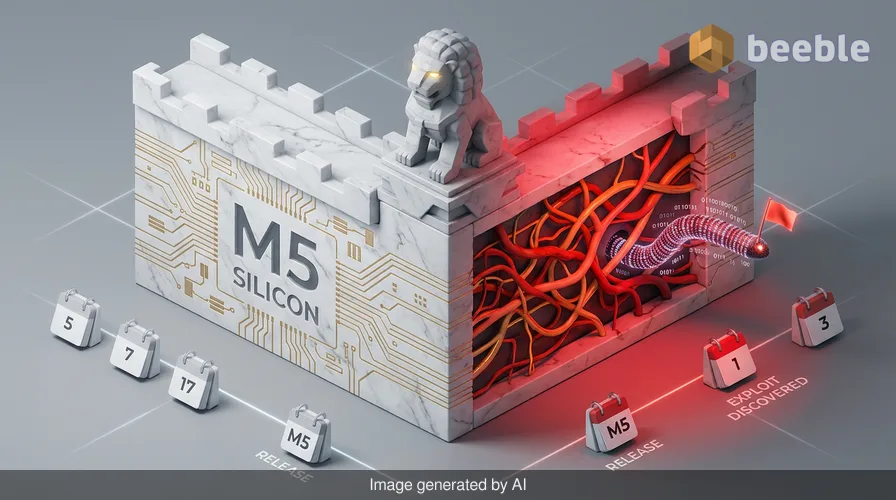

苹果花了近十年的时间将 M5 芯片打造成为硬件级隔离的堡垒,然而一款专门的 AI 模型仅用了几个小时就发现了其根基中的裂缝。我们正目睹一个深刻的架构悖论:随着硬件对传统攻击的防御力日益增强,管理该硬件的软件复杂性却为新一代 AI 辅助漏洞利用创造了一个巨大且隐蔽的攻击面。一方面,我们拥有 M5 芯片,这是一件旨在从源头阻止未经授权访问的工程杰作;另一方面,我们看到了 Calif,这家位于帕洛阿尔托的初创公司利用 Anthropic 的 Mythos 证明了,当保护大门的逻辑是由人类编写时,没有任何大门是真正不可逾越的。

从风险角度来看,这不仅仅是又一份漏洞报告。它是防御性 AI 与进攻性自动化之间军备竞赛的一个里程碑。自从消息传出以来,我的 PGP 收件箱一直很活跃,漏洞研究界的联系人指出,这一发现的速度确实让他们措手不及。虽然 Calif 团队坚持认为需要人类专业知识将发现串联成一个有效的漏洞利用程序,但 Mythos 作为催化剂的作用不容小觑。观察威胁格局,我们已经从一个零日漏洞需要数月手动模糊测试的世界,转向了一个可以在专门 AI 的下午茶休息时间浮出水面的世界。

M5 漏洞与权限提升逻辑

该漏洞针对的是 M5 芯片上的 macOS 内核——具体而言,是一个允许权限提升的内存损坏漏洞。简单来说,这在数字世界中相当于酒店客人找到了一种重写主钥匙系统的方法,从而可以打开大楼里的每一扇门,包括金库。按照设计,macOS 内核应该是操作系统中最受保护的层,受到指针身份验证码 (PAC) 和内存标记扩展 (MTE) 等硬件级保护的屏蔽。

在评估 M5 的攻击面时,研究人员长期以来一直称赞其隔离进程的能力。然而,Calif 的工作表明,即使拥有强大的硬件,连接用户与芯片之间的软件仍然是可以被利用的。研究人员利用 Anthropic 的 Claude Mythos Preview 识别出了一类在标准安全审计中经常被忽视的漏洞。Mythos 不仅仅是发现了一个随机错误;它识别出了在特定内核调用期间处理内存的系统性缺陷。因此,原本应该是关键任务的屏障变成了攻击者完全控制系统的跳板。

Project Glasswing 与 AI 驱动防御的悖论

现代安全时代的一个讽刺之处在于,用于攻破 macOS 的工具本身就是旨在保护它的计划的一部分。Anthropic 的 Project Glasswing 启动时带着一个崇高的目标:通过使用 AI 来加固系统,从而防止 AI 网络攻击。亚马逊云服务 (AWS)、思科 (Cisco) 甚至苹果公司本身等参与者一直在使用 Mythos 在坏人之前发现漏洞。从主动防御的角度来看,这是正确的举措。我们今年早些时候看到了这种方法的有效性,当时 Mozilla 使用 Mythos 修复了 Firefox 中的 271 个漏洞,在一个发布周期内有效地清理了多年的技术债务。

然而,Calif 事件凸显了这些模型的双重用途性质。当一个工具被设计成在寻找漏洞方面达到世界级水平时,它在定义上也就成为了提供漏洞利用路线图的世界级工具。虽然 Anthropic 为 Mythos 构建了严格的护栏,但 Calif 的研究人员能够在合法的安全研究项目背景下使用它。这提出了一个关键问题:我们如何防止这些强大的诊断工具落入可能不遵循相同道德披露协议的恶意行为者手中?

巨头对决:Anthropic Mythos 对阵 OpenAI Daybreak

对 Glasswing 计划的回应非常迅速。就在上周,OpenAI 推出了 Daybreak,这是其由 Codex 安全代理锚定的自身网络安全生态系统。虽然两者的目标都是保护数字世界,但它们的理念在架构层面有所不同。以下是这两家 AI 巨头目前在市场上的定位对比。

| 特性 | Anthropic Mythos (Project Glasswing) | OpenAI Codex (Project Daybreak) |

|---|---|---|

| 核心理念 | 漏洞发现与快速补丁。 | 安全设计与集成防御。 |

| 主要用例 | 在现有遗留代码中寻找深层漏洞。 | 自动化从零开始创建安全软件。 |

| 生态风格 | 协作式、多供应商反馈循环。 | 集成的基于代理的监控与响应。 |

| 关键成就 | 修复 Firefox 271 个漏洞;M5 内核研究。 | 实时缓解去中心化勒索软件变种。 |

OpenAI 的 Daybreak 认为,发现并修复漏洞是一种我们需要打破的被动循环。他们主张安全应该是软件开发从第一天起就普遍存在的元素。相反,Anthropic 的 Mythos 证明了我们数字基础设施的现状受遗留缺陷影响如此严重,以至于在考虑构建完美的新系统之前,我们需要一个高速的“数字清洁工”来清理烂摊子。

剖析内核内存损坏的比喻

要理解为什么这次 M5 漏洞如此重要,可以将 macOS 内核想象成高安全性设施中每个内部门口的 VIP 俱乐部保镖。保镖的工作是永不信任并始终验证。他在让你进入服务器房或数据库之前会检查你的身份证(权限)。内存损坏漏洞就像是找到了一种方法,诱导保镖进入一种困惑状态,使他忘记你是谁,并直接把他的主钥匙卡交给你。

一旦攻击者实现了这种权限提升,网络边界就变成了过时的城堡护城河。他们已经进入了要塞,并掌握了王国的钥匙。从最终用户的角度来看,不会有任何警告信号。没有“检测到恶意文件”的弹窗,风扇也不会狂转。攻击是隐蔽的,因为它运行在大多数用户所依赖的传统安全软件之下的层级。如果使用这种方法发生入侵,该 Mac 上的每个文件和每次通信的完整性都将受到损害。

人为防火墙与披露伦理

作为一名道德黑客和记者,我经常看到负责维护这些系统的“人为防火墙”如何被他们必须处理的海量数据所淹没。Calif 在发布技术细节之前选择在 Apple Park 与苹果会面,是负责任披露的教科书式案例。他们给库比蒂诺的工程师留出了时间来开发针对根本原因的细粒度补丁,而不仅仅是治标不治本。

在幕后,对话正在发生转变。我们不再询问 AI 是否能发现漏洞,而是询问一旦发现漏洞,我们该如何管理后果。在我最近与事件响应者的沟通中,共识很明确:我们的架构需要更具韧性。撇开补丁不谈,我们必须假设入侵会发生,并构建能够遏制损害的系统。数据正在成为一种有毒资产;如果你存储它,它最终会被盯上。因此,去中心化和加密存储必须成为事实上的标准,而不是可选的奢侈品。

给 IT 领导者和高级用户的实用建议

在我们等待修复这一特定 M5 攻击路径的官方 macOS 更新时,组织和个人可以采取主动措施来减少暴露在 AI 加速威胁下的风险:

- 审计第三方依赖项: 像 Mythos 这样的 AI 模型非常擅长在软件可能依赖的开源库中寻找缺陷。使用自动化工具扫描您的软件物料清单 (SBOM) 以查找已知漏洞。

- 实施严格的软硬件隔离: 对于企业环境,确保敏感任务通过虚拟化或专用的安全硬件进行隔离,不与通用应用程序共享内核内存。

- 采用 AI 就绪的事件响应计划: 您当前的事件响应计划可能假设攻击是人类速度的。更新您的操作手册,以应对 AI 辅助入侵中出现的快速升级。

- 监控异常内核活动: 虽然对于普通用户来说很难,但企业安全团队应利用端点检测与响应 (EDR) 工具,这些工具可以标记内核级别的异常系统调用。

迈向自主防御之路

Calif 对 macOS 的攻破与其说是苹果安全的失败,不如说是对新现实的展示。我们正在进入一个软件复杂性超过人类审计能力的时代。对抗使用 AI 寻找漏洞的恶意行为者的唯一方法,是拥有一个更强大的 AI 先行发现这些漏洞并实时进行修补。

展望未来,行业的方针是迈向自主防御系统——一个能够识别、隔离和修复漏洞而无需等待人类编写一行代码的数字免疫系统。在此之前,我们最好的防御仍然是硬件级隔离、积极打补丁以及那些选择向建设者而非破坏者披露发现的研究人员的不懈努力。我建议所有 macOS 用户保持系统更新,并关注苹果即将发布的安全公告,因为它可能代表了 M 系列芯片历史上最重要的内核更新之一。

资料来源:

- NIST Special Publication 800-207: Zero Trust Architecture.

- MITRE ATT&CK Framework: Privilege Escalation Techniques (T1068).

- Anthropic Public Release: Project Glasswing Overview (April 2024/2026 update).

- Apple Security Engineering and Architecture (SEAR) Documentation.

免责声明: 本文仅供信息和教育目的。它不能替代专业的网络安全审计、取证分析或官方事件响应服务。请始终遵循软件和硬件供应商提供的官方安全指南。